Dans notre monde hyperconnecté, adopter des comportements sécuritaires en ligne est devenu crucial pour protéger nos données personnelles et professionnelles. Ce cours vise à vous fournir les connaissances et les outils nécessaires pour naviguer en toute sécurité sur Internet, gérer vos courriels de manière responsable et utiliser les réseaux sociaux en minimisant les risques.

- Les précautions à prendre lors de la navigation sur Internet

La navigation sur Internet peut exposer votre appareil et vos données à divers risques si vous ne prenez pas les précautions nécessaires. Voici les points essentiels à considérer :

a) Vérification des sites web sécurisés :

- Assurez-vous toujours que l’URL du site commence par « https:// » et non par « http:// ». Le « s » indique que la connexion est sécurisée.

- Recherchez l’icône de cadenas dans la barre d’adresse de votre navigateur, qui confirme également la sécurité du site.

b) Méfiance envers les liens suspects :

- Évitez de cliquer sur des liens provenant de sources inconnues ou douteuses.

- Passez votre souris sur les liens pour voir l’URL réelle avant de cliquer.

- Méfiez-vous des URL raccourcies, qui peuvent masquer la véritable destination.

c) Mise à jour du navigateur et des plugins :

- Gardez votre navigateur et ses extensions à jour pour bénéficier des dernières corrections de sécurité.

- Désinstallez les plugins que vous n’utilisez plus, car ils peuvent représenter des failles de sécurité.

d) Utilisation d’un VPN :

- Considérez l’utilisation d’un VPN (Réseau Privé Virtuel) pour chiffrer votre connexion, surtout lors de l’utilisation de réseaux Wi-Fi publics.

e) Navigation en mode privé :

- Utilisez le mode de navigation privée de votre navigateur pour éviter de laisser des traces de votre activité en ligne sur l’appareil.

Vous pouvez également utiiser DuckDuckGo, dont les données de navigations sont intégralement privées et sécurisées.

- Les règles de base pour la sécurité des courriels et des pièces jointes

Les courriels restent l’un des vecteurs principaux d’attaques cybernétiques. Voici comment renforcer votre sécurité :

a) Utilisation de filtres anti-spam :

- Activez et configurez les filtres anti-spam de votre client de messagerie.

- Marquez manuellement les courriels indésirables comme spam pour améliorer l’efficacité du filtre.

b) Vérification de l’expéditeur :

- Méfiez-vous des adresses e-mail qui ressemblent à celles de contacts légitimes mais comportent de légères différences.

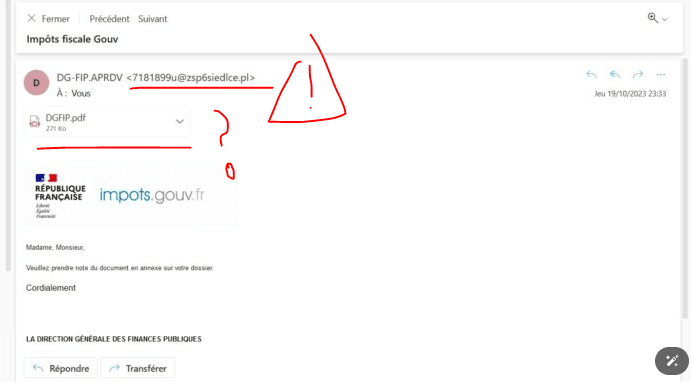

- Vérifiez l’adresse complète de l’expéditeur, pas seulement le nom affiché.Exemple ( source : www.proofpoint.com)

c) Prudence avec les pièces jointes :

- N’ouvrez jamais de pièces jointes provenant d’expéditeurs inconnus.

- Méfiez-vous particulièrement des extensions de fichiers comme .exe, .com, .pif ; .cmd, .batn .vbs, .msi, .scr,,.rar,.7z ou .zip.

- Soyez prudent avec les pièces-jointes en : .doc,.docx, .xls.xlsx et xlsm, car les cybercriminelles peuvent télécharger des malwares sur ces fichiers et inégrer des macro.

- Soyez prudents avec les fichiers PDF, ISO et IMG, ne les ouvrez jamais si vous n’avez jamais sollicité ces fichiers ou que vous n’attendez pas spécialement de contenue justifiant ce format.

- Utilisez un antivirus à jour pour scanner les pièces jointes avant de les ouvrir.

Exemple – le destinataire est incohérent (faux email) et la pièce-jointe est suspect :

Source : hebdo39.net

d) Attention aux liens dans les e-mails :

- Ne cliquez pas sur les liens dans les e-mails non sollicités.

Si vous devez vérifier un compte, allez directement sur le site web plutôt que de passer par un lien dans un e-mail.

Si vous devez vérifier un compte, allez directement sur le site web plutôt que de passer par un lien dans un e-mail.

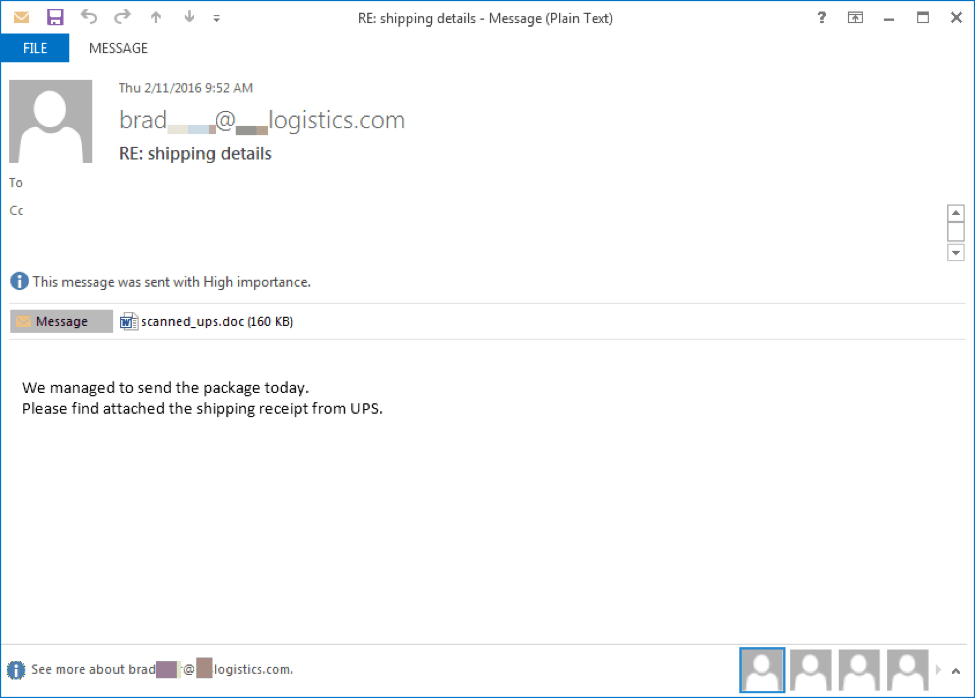

Exemple de faux email – Ne cliquez pas tête baissée sur le lien ! :

Source : https://blog.usecure.io/

e) Utilisation du chiffrement :

- Pour les e-mails contenant des informations sensibles, envisagez d’utiliser le chiffrement de bout en bout.

- Les bonnes pratiques pour la sécurité des réseaux sociaux et des messageries instantanées

Les réseaux sociaux et les messageries instantanées peuvent exposer vos informations personnelles si vous ne les utilisez pas avec précaution. Voici quelques recommandations :

a) Paramètres de confidentialité :

- Examinez et ajustez régulièrement les paramètres de confidentialité de vos comptes de réseaux sociaux.

- Limitez la visibilité de vos publications et informations personnelles au public strictement nécessaire.

b) Vérification des contacts :

- N’acceptez pas automatiquement toutes les demandes de connexion ou d’amitié.

- Vérifiez l’identité des personnes qui vous contactent, surtout si elles vous sont inconnues.

c) Partage d’informations :

- Réfléchissez avant de partager des informations personnelles ou professionnelles sensibles sur les réseaux sociaux.

- Évitez de publier des informations qui pourraient être utilisées pour répondre à des questions de sécurité (nom de jeune fille de votre mère, date de naissance, etc.).

d) Utilisation de l’authentification à deux facteurs :

- Activez l’authentification à deux facteurs sur tous vos comptes de réseaux sociaux qui proposent cette option.

e) Méfiance envers les applications tierces :

- Soyez prudent lorsque vous autorisez des applications tierces à accéder à vos comptes de réseaux sociaux.

- Examinez régulièrement les applications connectées et révoque l’accès à celles que vous n’utilisez plus.

f) Sécurité des messageries instantanées :

- Privilégiez les applications de messagerie qui offrent un chiffrement de bout en bout.

- Méfiez-vous des messages contenant des liens ou des fichiers, même s’ils semblent provenir de contacts connus.

Conclusion : Adopter des comportements sécuritaires en ligne est essentiel pour protéger votre vie privée et vos données. En appliquant ces bonnes pratiques lors de votre navigation sur Internet, de l’utilisation de vos e-mails et de vos activités sur les réseaux sociaux, vous réduirez considérablement les risques d’être victime d’une cyberattaque. N’oubliez pas que la sécurité en ligne est un processus continu qui nécessite une vigilance constante et une adaptation aux nouvelles menaces émergentes.

In our hyper-connected world, adopting safe online behaviors has become crucial to protect our personal and professional data. This course aims to provide you with the knowledge and tools you need to surf the Internet safely, manage your e-mail responsibly and use social networks with minimal risk.

- Precautions to take when surfing the Internet

Surfing the Internet can expose your device and your data to a variety of risks if you don’t take the necessary precautions. Here are the essential points to consider:

a) Checking secure websites:

- Always ensure that the site URL begins with “https://” and not “http://”. The “s” indicates a secure connection.

- Look for the padlock icon in your browser’s address bar, which also confirms the site’s security.

b) Beware of suspicious links :

- Avoid clicking on links from unknown or dubious sources.

- Hover your mouse over links to see the real URL before clicking.

- Beware of shortened URLs, which can mask the real destination.

c) Updating your browser and plug-ins :

- Keep your browser and its extensions up to date to benefit from the latest security fixes.

- Uninstall any plugins you no longer use, as they may represent security vulnerabilities.

d) Using a VPN:

- Consider using a VPN (Virtual Private Network) to encrypt your connection, especially when using public Wi-Fi networks.

e) Browsing in private mode:

- Use your browser’s private browsing mode to avoid leaving traces of your online activity on the device.

You can also use DuckDuckGo, whose browsing data is completely private and secure.

- Basic rules for e-mail and attachment security

E-mails remain one of the main vectors of cyber-attacks. Here’s how to strengthen your security:

a) Use spam filters :

- Activate and configure your e-mail client’s spam filters.

- Manually mark unwanted e-mails as spam to improve filter efficiency.

b) Sender verification:

- Beware of e-mail addresses that resemble those of legitimate contacts but contain slight differences.

- Check the sender’s full address, not just the name displayed. Example (source: www.proofpoint.com)

c) Caution with attachments:

- Never open attachments from unknown senders.

- Be particularly wary of file extensions such as .exe, .com, .pif; .cmd, .batn .vbs, .msi, .scr,, .rar, .7z or .zip.

- Be careful with attachments in: .doc, .docx, .xls.xlsx and xlsm, as cybercriminals can download malware onto these files and invert macros.

- Be careful with PDF, ISO and IMG files: never open them if you’ve never requested them before, or if you don’t expect any particular content to justify this format.

- Use up-to-date antivirus software to scan attachments before opening them.

Example – the recipient is inconsistent (fake email) and the attachment is suspicious:

Source : hebdo39.net

d) Beware of links in emails:

Do not click on links in unsolicited emails.

- If you need to verify an account, go directly to the website rather than via a link in an e-mail.

Example of a fake e-mail – Don’t click on the link! :

Source : https://blog.usecure.io/

e) Use encryption :

- For e-mails containing sensitive information, consider using end-to-end encryption.

- Best practices for social networking and instant messaging security

Social networks and instant messaging can expose your personal information if you don’t use them with care. Here are a few recommendations:

a) Privacy settings:

- Regularly review and adjust the privacy settings of your social networking accounts.

- Limit the visibility of your publications and personal information to the strictly necessary public.

b) Contact verification:

- Don’t automatically accept all connection or friendship requests.

- Check the identity of people who contact you, especially if they are strangers to you.

c) Sharing information:

- Think twice before sharing sensitive personal or professional information on social networks.

- Avoid publishing information that could be used to answer security questions (your mother’s maiden name, date of birth, etc.).

d) Use two-factor authentication :

- Enable two-factor authentication on all your social network accounts that offer this option.

e) Be wary of third-party applications:

- Be careful when allowing third-party applications to access your social network accounts.

- Regularly review connected applications and revoke access to those you no longer use.

f) Instant messaging security :

- Choose messaging applications that offer end-to-end encryption.

- Be wary of messages containing links or files, even if they appear to come from known contacts.

Conclusion: Adopting secure online behavior is essential to protecting your privacy and your data. By applying these best practices to your Internet browsing, e-mail use and social networking activities, you can significantly reduce the risk of falling victim to a cyber attack. Don’t forget that online security is an ongoing process, requiring constant vigilance and adaptation to new and emerging threats.

- If you need to verify an account, go directly to the website rather than via a link in an e-mail.

Si vous devez vérifier un compte, allez directement sur le site web plutôt que de passer par un lien dans un e-mail.

Si vous devez vérifier un compte, allez directement sur le site web plutôt que de passer par un lien dans un e-mail.